本文摘自太平洋电脑网,原文地址:https://news.pconline.com.cn/1437/14379588.html,侵删。

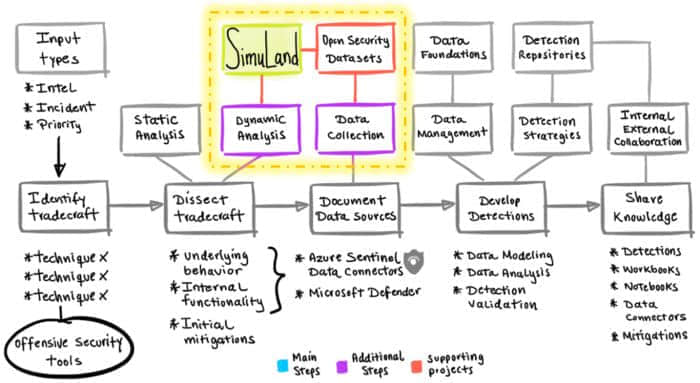

微软在一个月前宣布了开源 SimuLand 项目,以帮助安全研究人员轻松部署实验环境、重现攻击模式和相关技术。 然后验证 Microsoft 365 Defender、Azure Defender 和 Azure Sentinel 等工具,能否检测到对抗模式。研究人员还可以从这些实验中捕获遥测数据,以扩展他们自己的研究。现在,微软又发布了首次模拟演练的公共数据集。

如果你对微软如何生成这些数据集感到好奇,还请翻阅参考实验指南运行的首次模拟和遥测数据结果。

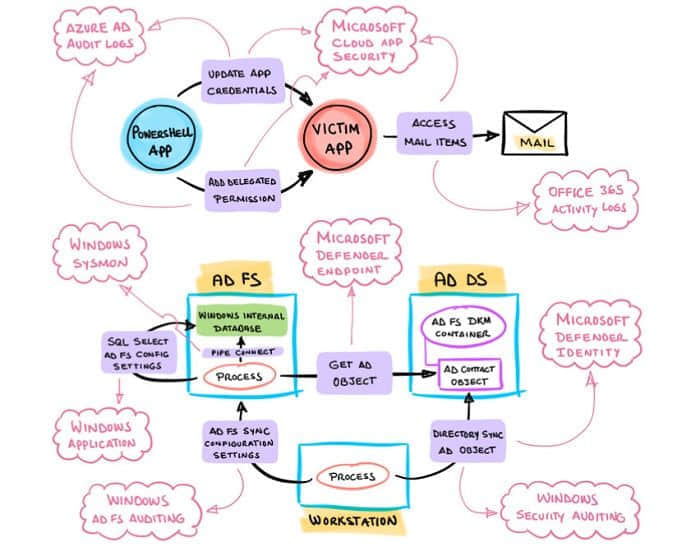

具体说来是,其模拟了攻击者是如何从本地 ADFS 服务器窃取 Azure 目录联合服务(ADFS)的令牌签名证书。

然后利用它来签署新的安全声明标记语言(SAML)令牌,并借助 Microsoft Graph API 来访问邮件数据。

图 2 - 映射到源数据的对抗技术

本次公布的数据集,是微软在首次模拟演练期间汇总的安全事件集合,该公司通过 Microsoft 365 Defender 高级搜索 API、以及 Azure Log Analytics 工作区 API 而开展收集工作。

微软表示,通过分享该数据集,研究人员将能够更好地分析对抗性场景、改进他们的检测规则、对事件链进行建模、自动化模拟计划,或者在组织内部规划黑客马拉松等挑战。

展望未来,微软还计划分享更多数据集、并添加新的实验指南。感兴趣的朋友,可移步至 SimuLand 的 GitHub 项目主页 ,或查看微软安全数据集的 存储库 。

相关阅读 >>

《暗黑破坏神:不朽》岁末大版本“噬月之影”12月14日上线!

英雄联盟:perkz直播公开批评老对手,称fnc若夺冠是lec至暗时刻

betboom.daxak:预选赛成败就在此一举 大家都拼命了

业主贷客服电话大全已更新2023(实时/更新中)1―2月份我国生产智能手机1.34亿台 同比下降14.1%

更多相关阅读请进入《新闻资讯》频道 >>