本文摘自太平洋电脑网,原文链接:https://news.pconline.com.cn/1465/14659508.html,侵删。

上周,一名研究人员在WinRAR文件压缩软件的旧版试用版中发现了一个漏洞。它允许远程代码执行,允许攻击者拦截和改变发送给WinRAR用户的请求。 网络安全研究员IgorSak-Sakovskiy在10月20日发表了一篇文章,详细介绍了WinRAR的漏洞,并指定了常见漏洞和暴露的IDCVE-2021-35052。

该漏洞影响到WinRAR试用版本5.70,但不包括最新的版本(6.02版),开发人员在7月更新了该版本,这意味着解决方案已经提供,只是需要用户尽快实施手动升级。

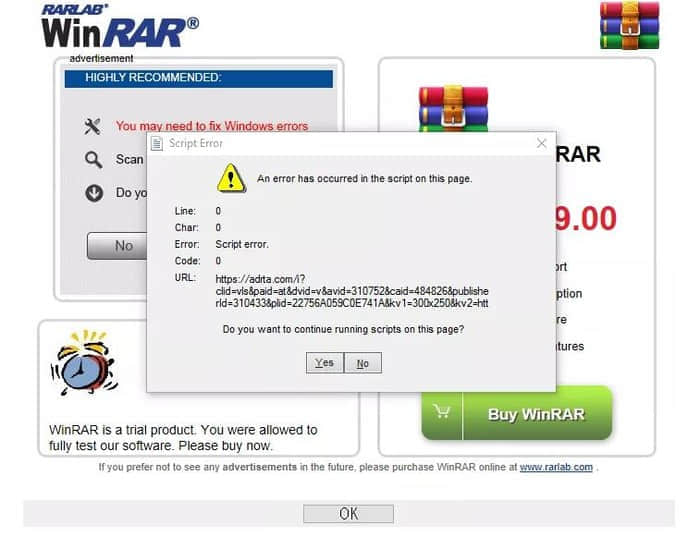

研究人员在偶然发现5.70版中的一个JavaScript错误时发现了这个漏洞。进一步调查,他们发现有可能拦截WinRAR与互联网的连接,并中途改变其对终端用户的回应。

然而,除了运行docx、pdf、py或rar文件时,该漏洞仍然会触发 Windows 安全警告。为了工作,用户必须在对话框中点击"是"或"运行"。因此,当运行WinRAR时出现这些窗口时,用户应该小心。攻击者要完成恶意行为,还需要能够进入与目标相同的网络域。

Sakovskiy还指出,早期版本的WinRAR有可能通过2019年更知名的漏洞CVE-2018-20250进行远程代码执行,因此尽快升级到新版更是当务之急。

如果你不确定正在运行哪个版本的WinRAR,打开程序后,点击窗口顶部的"帮助",然后点击"关于WinRAR"。当然,转换到7-Zip也是一个不错的办法。

相关阅读 >>

深度|韦布太空望远镜飞向160万公里外轨道,将首次站在l2点上瞄准宇宙!

三星odyssey ark曲面显示器预售 55英寸售2.4万元

金币大师游戏客服电话大全已更新2023(在实时/更新中)苹果库克关注乡村教育,对中国发展研究基金会捐助增加至 1 亿人民币

更多相关阅读请进入《新闻资讯》频道 >>